本周(6月23日至6月30日),互聯(lián)網(wǎng)安全服務(wù)領(lǐng)域在威脅態(tài)勢、技術(shù)創(chuàng)新與政策法規(guī)層面均呈現(xiàn)出顯著動態(tài)。隨著數(shù)字化轉(zhuǎn)型的加速與全球地緣政治環(huán)境的復(fù)雜化,網(wǎng)絡(luò)安全已成為保障數(shù)字經(jīng)濟穩(wěn)健運行的核心基石。

一、 威脅態(tài)勢與攻擊事件分析

- 供應(yīng)鏈攻擊持續(xù)高發(fā):本周披露多起針對軟件供應(yīng)鏈的精準(zhǔn)攻擊事件。攻擊者利用開源組件漏洞或劫持合法軟件的更新渠道,植入惡意代碼,試圖實現(xiàn)大規(guī)模、隱秘的滲透。某知名開源庫被曝存在嚴(yán)重后門,影響下游數(shù)千個應(yīng)用,凸顯了供應(yīng)鏈安全的極端脆弱性與全局性風(fēng)險。

- AI驅(qū)動的網(wǎng)絡(luò)釣魚與深度偽造威脅升級:利用生成式人工智能(AIGC)制作的釣魚郵件、欺詐語音及視頻(深度偽造)攻擊案例顯著增加。此類攻擊在內(nèi)容逼真度、個性化定制和自動化規(guī)模上均遠(yuǎn)超傳統(tǒng)手段,對企業(yè)和個人的社會工程學(xué)防御體系構(gòu)成嚴(yán)峻挑戰(zhàn)。

- 針對關(guān)鍵信息基礎(chǔ)設(shè)施的勒索攻擊活躍:能源、醫(yī)療、交通等關(guān)鍵行業(yè)的機構(gòu)仍是勒索軟件團伙的重點目標(biāo)。攻擊模式呈現(xiàn)“雙重勒索”甚至“多重勒索”趨勢,即在加密數(shù)據(jù)的威脅公開竊取的數(shù)據(jù)或發(fā)起DDoS攻擊,以最大化勒索收益和破壞力。

二、 安全技術(shù)與服務(wù)創(chuàng)新

- 安全運營中心(SOC)的智能化演進:多家頭部安全廠商發(fā)布或升級其基于AI的SOC解決方案。通過融合大數(shù)據(jù)分析、行為分析(UEBA)和自動化響應(yīng)(SOAR),新一代智能SOC旨在實現(xiàn)威脅的預(yù)測、精準(zhǔn)檢測與分鐘級閉環(huán)處置,顯著提升安全運營效率(Mean Time to Detect/Respond)。

- 云原生安全(CNAPP)成為焦點:隨著企業(yè)上云進程深入,云原生應(yīng)用保護平臺(CNAPP)的關(guān)注度持續(xù)攀升。本周有研究重點探討了如何整合CWPP(云工作負(fù)載保護)、CSPM(云安全態(tài)勢管理)、CASB(云訪問安全代理)等功能,實現(xiàn)對多云、混合云環(huán)境的一體化、左移安全防護。

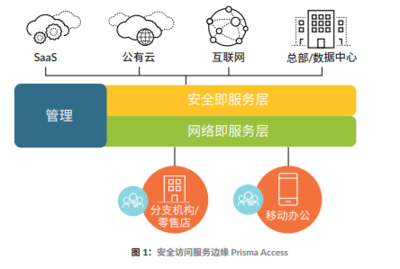

- 零信任架構(gòu)落地實踐深化:超越概念驗證,更多行業(yè)開始規(guī)模化部署零信任網(wǎng)絡(luò)訪問(ZTNA)。實踐重點集中在身份為中心的動態(tài)訪問控制、微隔離技術(shù)的精細(xì)化實施,以及與現(xiàn)有身份管理系統(tǒng)(如IAM)和端點安全產(chǎn)品的深度融合。

- 隱私計算技術(shù)的安全應(yīng)用拓展:聯(lián)邦學(xué)習(xí)、安全多方計算等隱私計算技術(shù)不再局限于數(shù)據(jù)協(xié)作場景,開始被探索用于聯(lián)合威脅情報分析、跨組織安全模型訓(xùn)練,實現(xiàn)在保護數(shù)據(jù)隱私前提下的協(xié)同安全防御。

三、 行業(yè)政策與標(biāo)準(zhǔn)動向

- 數(shù)據(jù)安全與跨境流動監(jiān)管強化:全球多個司法管轄區(qū)本周就數(shù)據(jù)安全立法與執(zhí)法釋放新信號。歐盟在推進《數(shù)字服務(wù)法案》(DSA)、《數(shù)字市場法案》(DMA)落地的持續(xù)關(guān)注數(shù)據(jù)跨境傳輸機制(如新版“隱私盾”框架)的合規(guī)性。亞太地區(qū)部分國家也出臺了更細(xì)化的關(guān)鍵數(shù)據(jù)本地化存儲與處理要求。

- 網(wǎng)絡(luò)安全保險規(guī)范逐步成形:針對日益增長的網(wǎng)絡(luò)風(fēng)險,監(jiān)管機構(gòu)與行業(yè)組織開始著手制定網(wǎng)絡(luò)安全保險的承保標(biāo)準(zhǔn)、風(fēng)險評估框架和理賠指南,旨在推動該市場的健康、標(biāo)準(zhǔn)化發(fā)展,使其成為企業(yè)風(fēng)險轉(zhuǎn)移的有效工具。

- 關(guān)鍵行業(yè)安全合規(guī)要求更新:金融、醫(yī)療健康等強監(jiān)管行業(yè)發(fā)布了新的網(wǎng)絡(luò)安全指南或補丁管理強制性通知,要求相關(guān)機構(gòu)必須在一定時限內(nèi)修復(fù)已知高危漏洞,并加強第三方服務(wù)提供商的安全審計。

四、 未來展望與建議

展望下一階段,互聯(lián)網(wǎng)安全服務(wù)將更加緊密地圍繞 “智能驅(qū)動、原生融合、主動免疫” 的核心思路演進。企業(yè)安全建設(shè)需關(guān)注以下幾點:

- 強化供應(yīng)鏈安全治理:建立從軟件成分分析(SCA)到供應(yīng)商安全評估的全生命周期管理。

- 投資AI賦能的安全能力:既要利用AI增強防御,也需防范AI技術(shù)被惡意利用的新型風(fēng)險。

- 擁抱云原生安全范式:將安全能力無縫嵌入云基礎(chǔ)設(shè)施和應(yīng)用開發(fā)流程(DevSecOps)。

- 持續(xù)完善零信任實踐:將其作為構(gòu)建彈性安全架構(gòu)的基礎(chǔ)性戰(zhàn)略,而非單一項目。

- 密切關(guān)注合規(guī)動態(tài):在全球監(jiān)管收緊的背景下,將合規(guī)要求內(nèi)化為安全能力提升的驅(qū)動力。

****:本周的動態(tài)再次印證,網(wǎng)絡(luò)安全是一場持續(xù)演進的攻防對抗。唯有通過技術(shù)創(chuàng)新、生態(tài)協(xié)同與法規(guī)遵從的多輪驅(qū)動,才能共同構(gòu)筑起可信、可靠的數(shù)字世界安全防線。